Comment l’IA peut combler les lacunes dans les piles technologiques de cybersécurité

Nous sommes ravis de ramener Transform 2022 en personne le 19 juillet et virtuellement du 20 au 28 juillet. Rejoignez les leaders de l’IA et des données pour des discussions approfondies et des opportunités de réseautage passionnantes. Inscrivez-vous aujourd’hui!

Les lacunes dans les piles technologiques de cybersécurité, en particulier dans la sécurité des terminaux et la gestion des correctifs, rendent de plus en plus les entreprises vulnérables aux attaques. Les RSSI se concentrent sur la manière de générer de nouvelles stratégies de revenus numériques tout en réduisant les risques et en protégeant la main-d’œuvre virtuelle face aux diverses menaces.

Des gangs de cybercriminels essayant de recruter des ingénieurs en intelligence artificielle aux réseaux de menaces persistantes avancées (APT) financés par l’État capables de lancer simultanément des attaques sur plusieurs vecteurs d’attaque, les cybercriminels deviennent de plus en plus intelligents. Des études d’offres d’emploi sur le dark web montrent que ceux qui savent comment pirater les services web, ont des compétences de piratage basées sur l’IA et peuvent capturer des identifiants d’accès privilégiés sont les plus demandés.

Contrôler l’équilibre du pouvoir avec l’IA

Les terminaux machines prolifèrent deux fois plus vite que les terminaux humains et les nouvelles stratégies de revenus numériques des entreprises devraient générer une croissance à deux chiffres en 18 mois. Les effectifs virtuels pour soutenir la nouvelle croissance des revenus numériques ont besoin de nouveaux outils de sécurité intuitifs et faciles à utiliser. Les CISO équilibrent ces demandes avec le besoin d’informations en temps réel sur la gestion des risques et l’amélioration de l’expérience utilisateur sur leurs applications. La résolution de ces défis et le maintien d’un équilibre des pouvoirs face aux menaces et aux risques nécessitent des technologies d’IA et d’apprentissage automatique basées sur les données qui fonctionnent à grande échelle.

L’IA et l’apprentissage automatique automatisent efficacement les tâches Les services informatiques et de cybersécurité n’ont pas le temps de s’y rendre. Quelques-uns sont la sécurité automatisée des terminaux, la gestion des correctifs et l’amélioration de la sécurité, de la visibilité et du contrôle de la chaîne d’approvisionnement avec l’Internet industriel des objets (IIoT). Les entreprises emploient et priorisent de manière proactive la sécurité zéro confiance, en commençant par la gestion de l’accès aux identités (IAM), la gestion des accès privilégiés (PAM), la microsegmentation et la sécurité des terminaux, puis ont du mal à suivre le rythme des terminaux et de la gestion des correctifs.

L’utilisation de l’IA et de l’apprentissage automatique apporte une plus grande intelligence à la gestion des terminaux et des correctifs et améliore les évaluations des vulnérabilités basées sur les risques. Les partenaires commerciaux des fournisseurs de cybersécurité aident également à combler les lacunes dans les piles technologiques en apportant leur expertise et leurs connaissances.

Combler les lacunes de la pile technologique

Il existe cinq stratégies sur lesquelles les fournisseurs de cybersécurité devraient s’appuyer pour aider leurs entreprises clientes à combler les lacunes croissantes de leurs piles de technologies de sécurité. Sur la base de conversations avec des fournisseurs de sécurité des terminaux, d’IAM, de PAM, de gestion des correctifs et d’isolation de navigateur à distance (RBI) et leurs partenaires, ces stratégies commencent à émerger de manière dominante dans le paysage de la cybersécurité.

Feuilles de route pour la gestion accélérée des endpoints, des ransomwares et des risques

Les fournisseurs de cybersécurité accélèrent leurs plans de lancement dans trois domaines principaux aujourd’hui. La sécurité des points de terminaison reste l’un des problèmes les plus difficiles à résoudre pour une équipe de sécurité et il est typique pour les organisations de ne pas savoir où se trouvent jusqu’à 40 % de leurs points de terminaison. Broadcom, CrowdStrike, McAfee et Microsoft dominent le marché de la sécurité des terminaux et chacun a laissé entendre dans ses résultats et ses briefings qu’il accélère ses feuilles de route.

Une analyse de la feuille de route d’Ivantis reflète la façon dont les fournisseurs font évoluer les applications et créent plus rapidement des versions plus importantes. Ivanti a publié cinq modules sur sa plate-forme Neurons, une réalisation importante pour ses équipes DevOps, d’ingénierie et de gestion de produits. Ivanti a déclaré à VentureBeat qu’Ivanti Neurons Patch for MEM (Microsoft Endpoint Manager) est très demandé par les entreprises qui souhaitent automatiser la gestion des correctifs et étendre les implémentations Intune pour inclure des fonctionnalités de mise à jour d’applications tierces.

Atterrir et développer la vente de zéro confiance avec des partenaires est une priorité absolue.

Les fournisseurs de cybersécurité disent à VentureBeat que l’un des principaux facteurs accélérant leurs feuilles de route est la demande des revendeurs et des partenaires pour de nouveaux services cloud pour soutenir les ventes à marge élevée. Lors du dernier appel aux résultats, George Kurtz, président, PDG et cofondateur de CrowdStrike, a déclaré que les ventes de canaux sont au cœur de l’entreprise.

Confirmant davantage sa haute priorité de s’appuyer sur des partenaires pour atterrir, se développer et fournir des solutions de confiance zéro via le canal, Ivanti a annoncé que Dennis Kozak les avait rejoints aujourd’hui en tant que directeur de l’exploitation (COO). Dennis supervisera le marketing Ivanti, les ventes mondiales, l’expérience client et les opérations en tant que COO. M. Kozak est un vétéran de longue date des canaux, ayant passé 23 ans chez CA Technologies, où il a dirigé des organisations telles que les ventes mondiales, les ventes et la stratégie des canaux mondiaux, les opérations de vente et la transformation mondiale pour fournir une stratégie de portefeuille de nouvelle génération. Il était plus récemment responsable des canaux mondiaux chez Avaya, qui a généré environ 70 % de leur chiffre d’affaires total.

Lors d’un entretien, M. Kozak a déclaré à VentureBeat que ses objectifs étaient notamment de transformer les ventes de canaux en un multiplicateur de force de croissance pour Ivanti en capitalisant sur les cinq acquisitions réalisées au cours des 16 derniers mois. De plus, M. Kozak a expliqué dans une interview avec VentureBeat que l’objectif était de rassembler toutes les acquisitions dans une stratégie unifiée de mise sur le marché et de canaux.

Quantifier le risque est un enjeu de table

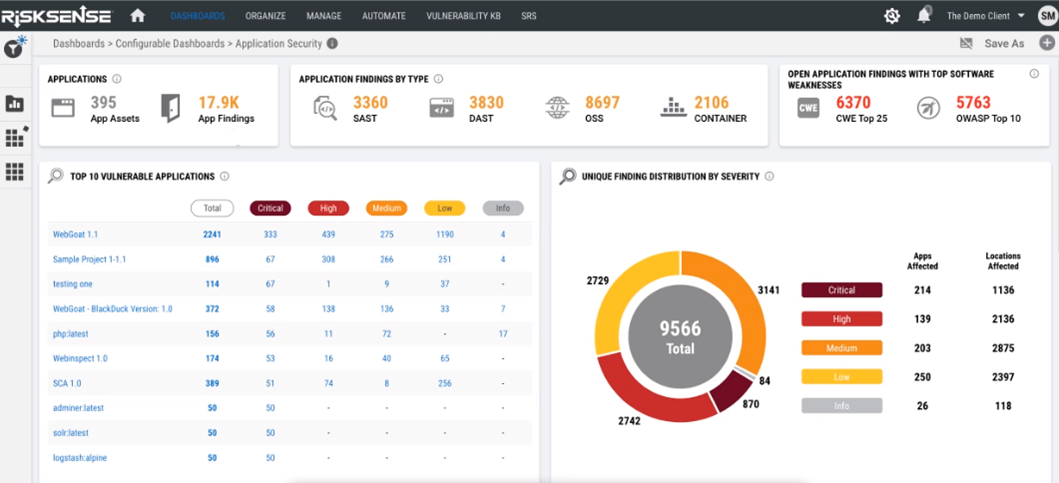

Les entreprises ont besoin de meilleurs outils pour évaluer les risques et les vulnérabilités afin d’identifier et de combler les lacunes dans les piles technologiques. En conséquence, il existe un intérêt croissant pour l’utilisation de la gestion des vulnérabilités basée sur les risques (RBVM) qui peut évoluer sur les appareils cloud, IoT mobiles et IIoT aujourd’hui. Les fournisseurs Endpoint Detection & Response (EDR) se tournent vers RBVM avec des outils d’évaluation des vulnérabilités. Les principaux fournisseurs incluent CODA Footprint, CyCognito, Recorded Future, Qualys et d’autres. L’acquisition de RiskSense par Ivantis a livré son premier produit ce mois-ci, Ivanti Neurons for Risk-Based Vulnerability Management (RBVM). Ce qui est remarquable à propos de la version d’Ivantis, c’est qu’il s’agit du premier système RBVM qui s’appuie sur un moteur d’état pour mesurer, hiérarchiser et contrôler les risques de cybersécurité afin de protéger les entreprises contre les ransomwares et les cybermenaces avancées. Ivanti a également développé des évaluations des risques de vulnérabilité (VRR) propriétaires qui quantifient les risques contradictoires afin que les entreprises puissent identifier et contrecarrer les risques avant que les violations ne se produisent.

Doubler la sécurité des terminaux en tant que stratégie produit de base

Les applications et plates-formes de sécurité des terminaux à suivi rapide contribuent également à combler les lacunes des piles technologiques actuelles. Tous les principaux fournisseurs de cybersécurité ont annoncé ou annonceront prochainement des terminaux auto-réparateurs. Une enquête récente de Tanium a révélé que seulement 29 % des équipes de sécurité sont convaincues que les correctifs qu’elles installent arrêteront une violation. Le rapport Absolutes 2021 Endpoint Risk Report a révélé 12,9 applications critiques par appareil d’entreprise, dont 11,7 sont des contrôles de sécurité. Le rapport Absolutes a révélé que plus la complexité des terminaux est grande, plus le risque de conflit, de collision et d’annulation des applications est grand, laissant les terminaux moins sécurisés.

Une enquête récente d’Ivantis sur la gestion des correctifs a révélé que 71 % des professionnels de l’informatique et de la sécurité trouvaient que les correctifs étaient trop complexes et chronophages et 53 % ont déclaré que l’organisation et la hiérarchisation des vulnérabilités critiques prenaient la majeure partie de leur temps. Le lancement la semaine dernière par Ivantis de son Neurons Patch for MEM reflète l’avenir de l’intelligence des correctifs basée sur l’IA pour la sécurité des terminaux en s’appuyant sur des bots basés sur l’IA pour identifier les correctifs qui ont le plus besoin d’être mis à jour. Les autres fournisseurs offrant une protection des terminaux basée sur l’IA incluent Broadcom, CrowdStrike, SentinelOne, McAfee, Sophos, Trend Micro, VMWare Carbon Black, Cybereason, etc.

Les expériences numériques doivent stimuler une plus grande productivité

L’amélioration de l’utilisation intuitive de toute application de sécurité augmente la productivité et réduit les risques. Cependant, les applications d’entreprise sont connues pour être difficiles à utiliser. Apple, connu pour ses conceptions intuitives, s’appuie sur des mesures et des analyses combinées à des principes de conception pour rationaliser chaque nouvelle application et système. Aucune norme ne se rapproche du succès d’Apple dans ce domaine des logiciels d’entreprise.

Il est encourageant de voir les fournisseurs de cybersécurité relever le défi d’utiliser l’IA pour améliorer l’expérience utilisateur. Ivanti a lancé la semaine dernière son Digital Experience Score dans Ivanti Neurons Workspace. La demande la plus courante des DSI des utilisateurs est d’améliorer la convivialité des applications pour accroître la productivité de la sécurité et l’agilité opérationnelle. Ivantis Digital Experience Score offre une vue à 360 degrés et des informations en temps réel sur les appareils, les systèmes d’exploitation, les réseaux et les applications sur lesquels les employés s’appuient dans leur espace de travail virtuel.

Ivanti affirme qu’il évite aux organisations d’utiliser le nombre de tickets comme indicateur de l’expérience des employés, car la clôture des tickets à elle seule n’est pas l’accord de niveau de service (SLA) qui doit être mesuré ; les organisations doivent plutôt quantifier l’efficacité des expériences informatiques et numériques (XLA) et rechercher de nouvelles façons de les améliorer. Algorithmes d’apprentissage automatique pour produire une métrique combinée de l’expérience numérique globale des utilisateurs.

Quantifier les risques

La gravité, la rapidité et la sophistication des cyberattaques augmentent rapidement. Les DSI et les RSSI savent qu’ils doivent s’appuyer sur des technologies plus avancées, y compris l’IA et l’apprentissage automatique, pour se tenir au courant des attaques en une fraction de seconde qui peuvent détruire leurs réseaux. Alors que les gangs de la cybercriminalité recrutent des ingénieurs en intelligence artificielle hors de l’école et que les cyberattaques parrainées par l’État deviennent plus courantes, le potentiel de l’IA et de l’apprentissage automatique pour contrecarrer les tentatives de violation et les attaques sophistiquées est de plus en plus prouvé.

Les fournisseurs de cybersécurité accélèrent leurs feuilles de route de produits avec des applications renforcées et davantage axées sur les données, tandis que les acteurs de la plateforme d’IA cherchent à atterrir et à se développer dans des stratégies de partenariat. La quantification des risques est désormais un enjeu de table et chaque fournisseur de cybersécurité dans le domaine de la sécurité des terminaux ou des marchés adjacents introduit des terminaux à auto-réparation. Les piles technologiques de cybersécurité ont besoin de l’IA pour identifier la meilleure façon de contrecarrer les attaques avancées aujourd’hui et à l’avenir.

La mission de VentureBeat est d’être une place publique numérique permettant aux décideurs techniques d’acquérir des connaissances sur la technologie d’entreprise transformatrice et d’effectuer des transactions. En savoir plus sur l’adhésion.