Sysdig utilise l’IA pour contrecarrer les attaques de cryptojacking de conteneurs

Lors de la conférence Black Hat USA 2022, Sysdig a révélé aujourd’hui qu’il ajoutait des algorithmes d’apprentissage automatique capables de détecter les attaques de cryptojacking à son service cloud pour sécuriser les applications de conteneur. Les algorithmes sont offerts sans frais supplémentaires, dit Sysdig.

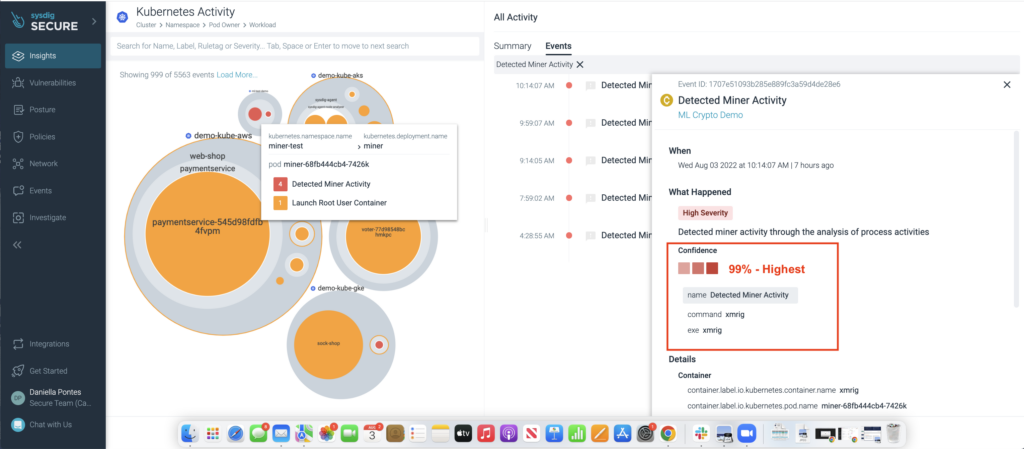

Daniella Pontes, responsable principale du marketing produit chez Sysdig, déclare que les capacités de détection et de réponse dans le cloud (CDR) en combinaison avec son moteur de menace existant peuvent bloquer le cryptojacking dans le cloud avec une précision de 99 %.

Initialement considéré comme un délit de nuisance, le cryptojacking implique que des cybercriminels volent subrepticement des ressources de calcul dans le cloud pour exploiter des crypto-monnaies. Mais le coût de ces attaques a maintenant grimpé en flèche, et il n’est pas rare que les organisations voient des factures de 100 000 $ à 500 000 $ en un seul mois en conséquence directe des activités de cryptominage, note Pontes. Ces coûts peuvent être particulièrement élevés lorsque des processeurs graphiques (GPU) sont utilisés pour extraire des crypto-monnaies, ajoute-t-elle.

Le défi est que les cybercriminels sont devenus particulièrement aptes à échapper à la plupart des techniques de détection de cryptojacking existantes. Plutôt que de rechercher un type spécifique d’attaque de cryptominage, Sysdig utilise désormais des algorithmes d’apprentissage automatique pour identifier les comportements et les modèles propres à un processus de cryptominage. Une fois détecté, ce processus est automatiquement bloqué, qu’il s’agisse d’une forme connue d’attaque de cryptominage ou d’un type de nouvelle méthode utilisée, dit-elle.

Les attaques de cryptominage peuvent également conduire à des attaques plus meurtrières lancées plus tard, si elles ne sont pas identifiées tôt et arrêtées. Il n’est pas rare que les fournisseurs d’attaques de cryptomining revendent les techniques qu’ils ont utilisées pour compromettre un environnement informatique à d’autres cybercriminels cherchant, par exemple, à lancer une attaque de ransomware en incorporant un malware dans un conteneur qui est ensuite intégré dans une application cloud.

Il est de plus en plus évident que les services cloud joueront un rôle beaucoup plus important dans la sécurisation des environnements applicatifs. Un service cloud permet à un fournisseur de collecter suffisamment de données pour former efficacement des algorithmes d’apprentissage automatique et des modèles d’intelligence artificielle (IA). Bien sûr, les modèles d’IA ne remplaceront pas de si tôt le besoin de professionnels de la cybersécurité, mais ils fournissent un niveau d’augmentation qui est essentiel à mesure que les environnements d’application deviennent plus complexes. Il n’y a tout simplement pas assez de professionnels de la cybersécurité disponibles avec l’expertise requise pour sécuriser les environnements d’applications modernes basés sur des conteneurs qui sont fréquemment extraits et remplacés.

Bien sûr, l’espoir est que davantage de responsabilités en matière de sécurité des applications seront transférées aux développeurs eux-mêmes. Cependant, tous les développeurs n’auront pas le même niveau d’expertise en cybersécurité. En fait, il faudra peut-être encore des années avant que la plupart des développeurs n’atteignent le niveau d’expertise en cybersécurité requis pour sécuriser efficacement les environnements applicatifs.

La seule façon de combler un fossé croissant en matière de cybersécurité sera de s’appuyer davantage sur les modèles d’IA, a noté Pontes. Cependant, il n’y a pas de solution miracle d’IA pour la cybersécurité, a-t-elle ajouté. Chaque modèle d’IA doit être adapté à un cas d’utilisation spécifique qui se prête à l’automatisation, a noté Pontes.

Il faudra peut-être un certain temps avant que l’IA ne soit considérée comme une autre capacité de cybersécurité standard, mais il est déjà évident que la plupart des développeurs et des équipes de cybersécurité ont besoin d’autant d’aide que possible, qu’elle provienne d’un autre humain ou d’une autre machine.

Lié