Passkeys Explained: Apple, Google et Microsoft ont enfin un moyen facile de vider les mots de passe

Cette histoire fait partie Point focal iPhone 2022la collection d’actualités, d’astuces et de conseils de Crumpe sur le produit le plus populaire d’Apple.

Que ce passe-t-il

Les modèles d’iPhone 14 d’Apple sont livrés avec une technologie de connexion appelée clés d’authentification conçues pour être aussi faciles à utiliser que les mots de passe, mais beaucoup plus sécurisées. Ils fonctionnent sur tous les iPhones avec iOS 16, et Google crée également des clés de passe dans Android et Chrome.

Pourquoi est-ce important

Les mots de passe sont depuis longtemps en proie à des problèmes, mais en commençant par les iPhones, les géants de la technologie ont coopéré pour concevoir une alternative pratique qui réduit les vulnérabilités et les risques de piratage.

Et après

Les clés d’accès arriveront sur les Mac avec MacOS Ventura plus tard en 2022, mais la prise en charge sur les sites Web et les applications sera plus progressive.

Avec iOS16etTéléphones intelligents iPhone 14maintenant disponible, vous pouvez essayer une nouvelle technologie de connexion appelée clés d’authentification qui, selon Apple, Google et Microsoft, est supérieure aux mots de passe. Les clés d’accès sont plus sûres que les mots de passe pour protéger l’accès aux sites Web, aux e-mails et à d’autres services en ligne, mais elles sont suffisamment faciles à utiliser pour devenir courantes, disent-ils.

Apple a démontré les clés de sécuritélors de sa conférence mondiale des développeurs en juin. Après leurs débuts eniOS16ils arriveront leMac OS Venturacet automne. Ils arrivent également sur Android de Google et sur son navigateur Web Chrome plus tard cette année.

Les clés d’accès remplacent l’émeute de frappes nécessaires pour les mots de passe par une vérification biométrique sur nos téléphones ou ordinateurs. Ils arrêtent également les attaques de phishing et bannissent les complications de l’authentification à deux facteurs, comme les codes SMS, qui sont liées aux faiblesses du système de mot de passe.

Une fois que vous avez configuré un mot de passe pour un site ou une application, il est stocké sur le téléphone ou l’ordinateur personnel que vous avez utilisé pour le configurer. Des services comme le trousseau iCloud d’Apple ou le gestionnaire de mots de passe Chrome de Google peuvent synchroniser les clés d’accès sur vos appareils. Des dizaines d’entreprises technologiques ont développé les normes ouvertes derrière les clés de sécurité dans un groupe appelé FIDO Alliance, qui a annoncé les clés de sécurité en mai.

« Il est maintenant temps de les adopter », a déclaré Garrett Davidson, ingénieur en technologie d’authentification chez Apple, lors d’une conférence de la WWDC sur les clés de sécurité. « Avec les clés d’accès, non seulement l’expérience utilisateur est meilleure qu’avec les mots de passe, mais des catégories entières de sécurité – comme les informations d’identification faibles et réutilisées, les fuites d’informations d’identification et le phishing – ne sont tout simplement plus possibles. »

Vous devrez passer un peu de temps sur la courbe d’apprentissage avant que les clés de sécurité n’atteignent leur potentiel. Vous devrez également décider si Apple, Microsoft ou Google est la meilleure option pour vous.

Voici un aperçu de la technologie.

Qu’est-ce qu’un mot de passe ?

Il s’agit d’un nouveau type d’identifiant de connexion composé d’un peu de données numériques que votre PC ou votre téléphone utilise lors de la connexion à un serveur. Vous approuvez chaque utilisation de ces données avec une étape d’authentification, telle que la vérification des empreintes digitales, la reconnaissance faciale, un code PIN ou le schéma de connexion familier aux propriétaires de téléphones Android.

Voici le hic : vous devrez avoir votre téléphone ou votre ordinateur avec vous pour utiliser les clés d’accès. Vous ne pouvez pas vous connecter à un compte sécurisé par mot de passe à partir de l’ordinateur d’un ami sans votre propre appareil.

Les clés de sécurité sont synchronisées et sauvegardées. Si vous obtenez un nouveau téléphone Android ou iPhone, Google et Apple peuvent restaurer vos clés de sécurité. Avec le cryptage de bout en bout, Google et Apple ne peuvent ni voir ni modifier les clés d’accès. Apple a conçu son système pour sécuriser les clés d’accès même si un attaquant ou un employé d’Apple compromet votre compte iCloud.

Comment fonctionne la configuration d’un mot de passe ?

C’est assez simple. Utilisez votre empreinte digitale, votre visage ou un autre mécanisme pour authentifier une clé d’accès lorsqu’un site Web ou une application vous invite à en configurer une. C’est ça.

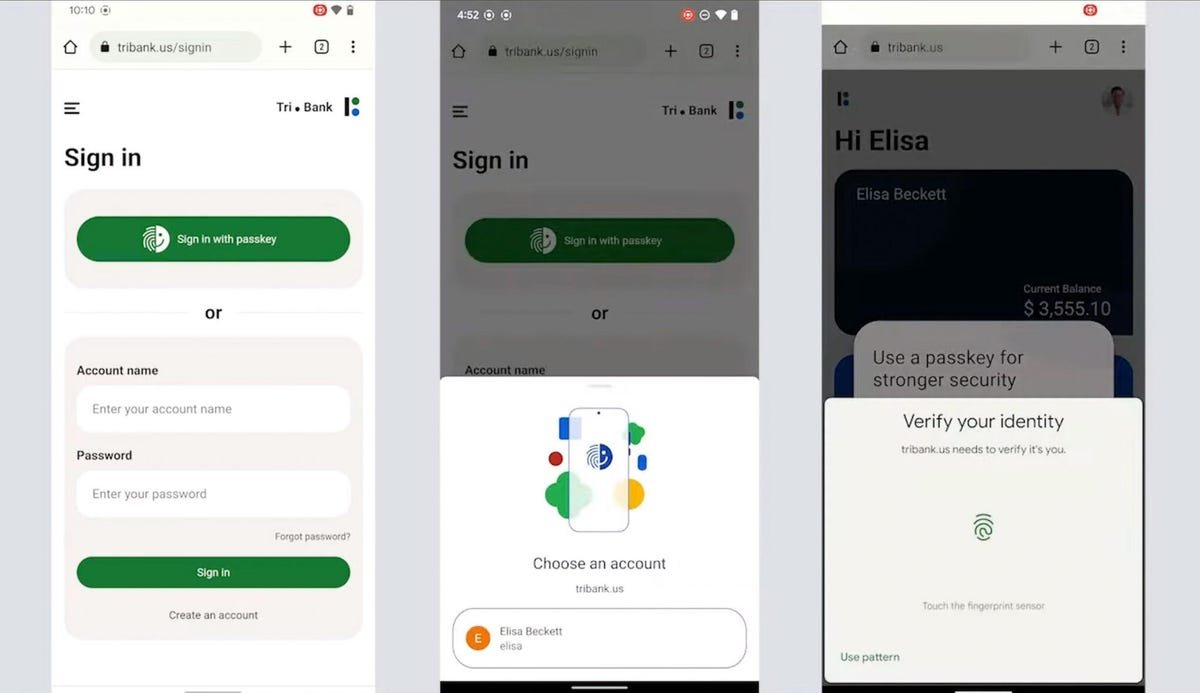

Ces étapes montrent comment se connecter avec des clés d’authentification sur un téléphone Android : choisissez l’option clé d’authentification, choisissez la clé d’authentification appropriée et authentifiez-vous avec un ID d’empreinte digitale. La reconnaissance faciale est également une option sur les téléphones compatibles.

Google

Comment utiliser un mot de passe pour me connecter ?

Lorsque vous utilisez un téléphone, une option d’authentification par mot de passe apparaît lorsque vous essayez de vous connecter à une application. Appuyez sur cette option, utilisez la technique d’authentification que vous avez choisie et vous y êtes.

Pour les sites Web, vous devriez voir une option de mot de passe dans le champ du nom d’utilisateur. Après cela, le processus est le même.

Une fois que vous avez un mot de passe sur votre téléphone, vous pouvez l’utiliser pour faciliter une connexion sur un autre appareil à proximité, comme votre ordinateur portable. Une fois connecté, ce site Web peut proposer de créer un nouveau mot de passe lié au nouvel appareil.

Que se passe-t-il si j’ai besoin de me connecter à un site Web tout en utilisant l’ordinateur de quelqu’un d’autre ?

Vous pouvez utiliser un mot de passe stocké sur votre téléphone pour vous connecter à un autre appareil à proximité, comme un ordinateur portable que vous empruntez. L’écran de connexion sur l’ordinateur portable emprunté aura la possibilité de présenter un code QR que vous pourrez scanner avec votre téléphone. Vous utiliserez Bluetooth pour vous assurer que votre téléphone et l’ordinateur sont à proximité, puis vous laisserez utiliser une vérification d’empreintes digitales ou d’identification faciale sur votre propre téléphone. Votre téléphone communiquera ensuite avec l’ordinateur via une connexion sécurisée pour terminer le processus d’authentification.

Pourquoi les clés d’accès sont-elles plus sécurisées que les mots de passe ?

Les clés d’accès utilisent une base de sécurité éprouvée appelée cryptographie à clé publique pour l’opération de connexion. C’est la même technologie qui protège votre numéro de carte de crédit lorsque vous le saisissez sur un site Web. La beauté du système est qu’un site Web n’a qu’à baser son enregistrement de clé de passe sur votre clé publique, des données conçues pour être ouvertement visibles. La clé privée utilisée pour configurer un mot de passe est stockée uniquement sur votre propre appareil. Il n’y a pas de base de données de mots de passe qu’un pirate puisse voler.

Un autre grand avantage est que les clés de sécurité bloquent les tentatives de phishing. « Les clés de sécurité sont intrinsèquement liées au site Web ou à l’application pour laquelle elles ont été configurées, de sorte que les utilisateurs ne peuvent jamais être amenés à utiliser leur clé de sécurité sur le mauvais site Web », a déclaré Ricky Mondello, qui supervise la technologie d’authentification chez Apple, dans une vidéo WWDC.

L’utilisation de clés d’accès nécessite que vous ayez votre appareil à portée de main et que vous puissiez le déverrouiller, une combinaison qui offre la protection d’une authentification à deux facteurs mais avec moins de soucis que les codes SMS. Et avec les clés d’accès, personne ne peut fouiner par-dessus votre épaule pour vous regarder taper votre mot de passe.

Quand verrai-je les clés d’accès ?

Les passe-partout ont commencé à émerger cette année.

Les clés de passe sont maintenant dans iOS 16 et arriveront dans iPadOS 16 et Mac OS Ventura quand Apple sortira ce logiciel cet automne. Google apportera la prise en charge des clés de sécurité aux logiciels Android d’ici la fin de 2022 pour les tests des développeurs, a déclaré le responsable de l’authentification de Google, Mark Risher, en mai, et la société a commencé à tester les clés de sécurité dans la version Canary de Chrome pour ceux qui souhaitent essayer cette version de test instable du navigateur. . La prise en charge des clés de passe devrait arriver dans Chrome et Chrome OS en même temps. Microsoft prévoit une prise en charge dans Windows en 2022.

C’est juste une technologie habilitante, cependant. Les applications et les sites Web doivent également être mis à jour pour prendre en charge les clés de sécurité. Certains développeurs seront impatients de profiter des avantages de la sécurité, mais beaucoup avanceront plus lentement. Même si les clés d’accès se répandent rapidement, ne vous attendez pas à ce que les mots de passe disparaissent.

Une entreprise qui a déjà ajouté la prise en charge des clés d’accès, le service de réservation de voyagesKayak,ajout de la prise en charge des clés de passe sur son application et son site Web cette semaine. Attendez-vous à en voir beaucoup plus progressivement l’adopter.

Les sites Web et les applications m’obligeront-ils à utiliser des clés d’accès ?

Il est peu probable que vous soyez obligé d’utiliser des clés de sécurité alors que la technologie est nouvelle et inconnue. Les sites Web et les applications que vous utilisez déjà ajouteront probablement la prise en charge des clés d’accès aux méthodes de mot de passe existantes.

Si vous devez vous connecter à l’ordinateur d’un ami qui n’a pas votre mot de passe, la numérisation d’un code QR permettra à votre téléphone de gérer le processus d’authentification.

Pomme

Lorsque vous vous inscrivez à un nouveau service, les clés d’accès peuvent être présentées comme l’option préférée. Finalement, ils peuvent devenir la seule option.

Les clés d’accès m’enfermeront-elles dans les écosystèmes Apple ou Google ?

Pas exactement. Bien que les clés de sécurité soient ancrées dans la suite technologique d’une entreprise, vous pourrez vous éloigner, par exemple, du monde d’Apple pour utiliser des clés de sécurité avec celles de Microsoft ou de Google.

« Les utilisateurs peuvent se connecter sur un navigateur Google Chrome qui s’exécute sur Microsoft Windows, en utilisant un mot de passe sur un appareil Apple », a déclaré Vasu Jakkal, un responsable Microsoft des technologies de sécurité et d’identité, dans un article de blog en mai.

Les défenseurs des clés de passe travaillent également sur la technologie pour permettre aux gens de migrer leurs clés de passe d’un domaine technologique à un autre, ont déclaré Apple et Google.

Comment les gestionnaires de mots de passe sont-ils impliqués avec les clés d’accès ?

Les gestionnaires de mots de passe jouent un rôle de plus en plus important dans la génération, le stockage et la synchronisation des mots de passe. Mais les clés d’accès seront probablement ancrées sur votre téléphone ou votre ordinateur personnel, et non sur votre gestionnaire de mots de passe, du moins aux yeux des géants de la technologie comme Google et Apple.

Cela pourrait changer, cependant.

« Nous nous attendons à une évolution naturelle vers une architecture qui permette aux gestionnaires de clés de sécurité tierces de se brancher et de portabilité entre les écosystèmes », a déclaré Risher de Google.

Il prévoit que les clés de sécurité évolueront pour abaisser les barrières entre les écosystèmes et pour s’adapter aux gestionnaires de clés de sécurité tiers. « Cela a été un point de discussion depuis le début de cette poussée de l’industrie. »

En effet, le gestionnaire de mots de passe Dashlane teste la prise en charge des clés d’accès et prévoit de la diffuser largement dans les semaines à venir. « Les utilisateurs peuvent stocker leurs clés d’accès pour plusieurs sites et bénéficier de la même commodité et de la même sécurité qu’ils ont déjà avec leurs mots de passe », a déclaré la société dans un article de blog du 31 août.

1Password maker AgileBits vient de rejoindre l’Alliance FIDO, et DashLane, Bitwarden et LastPass en sont déjà membres.