Faire progresser l’état de la sécurité sans fil

Une nouvelle technologie sans fil privée cherche à renforcer la confiance des entreprises dans un contexte de problèmes croissants de sécurité sans fil

Alors que les entreprises dépendent de plus en plus de la technologie sans fil comme moyen standard de connectivité et de communication pour les opérations vitales, la sécurité reste une préoccupation croissante.

Les progrès récents des réseaux sans fil privés qui exploitent la technologie cellulaire renforcent la confiance des entreprises qui exigent le plus haut niveau de sécurité pour les applications critiques et les cas d’utilisation qui dépendent désormais d’une connectivité réseau sécurisée et fiable.

La technologie sans fil privée, ou soi-disant 5G LAN, est un nouveau type de technologie de communication sans fil qui fonctionne à la fois sur le spectre cellulaire sous licence et sans licence, généralement dans les bandes de milieu de gamme moins encombrées de 3,3 à 4,9 GHz. Ces réseaux utilisent la technologie cellulaire comme réseau sans fil local, d’où le surnom de LAN 5G.

Jusqu’à récemment, l’utilisation de la technologie cellulaire obligeait les entreprises à tirer parti des services publics 4G/LTE ou 5G émergents proposés par les opérateurs de réseaux mobiles (ORM). Mais les inquiétudes concernant le contrôle et la confidentialité des données d’entreprise utilisant un service cellulaire public tiers ont largement limité l’utilisation de la technologie cellulaire au sein de l’entreprise.

Craintes concernant la confidentialité publique de la 5G

La confidentialité et la vie privée figurent régulièrement parmi les principales craintes en matière de sécurité lorsqu’il s’agit d’utiliser la 5G publique pour la connectivité des entreprises. Les inquiétudes concernant une surface d’attaque accrue, le manque de visibilité et les connaissances internes limitées sont des thèmes récurrents cités par les entreprises.

Dans les réseaux publics 4G/5G, la préoccupation collective est qu’avec des réseaux plus rapides et plus performants, les ORM auront tout simplement plus accès à davantage de données, y compris les données d’entreprise via des appareils connectés à la 5G. En l’absence de lois et de gouvernance strictes en matière de confidentialité, les utilisateurs des réseaux publics 5G restent à la merci du MNO quant à la manière dont leurs données privées sont utilisées. Souvent, les données et les métadonnées sont monétisées au moyen de la corrélation des données et de l’analyse des tendances à des fins de marketing.

De nouveaux LAN 5G ont été développés pour résoudre les problèmes de confidentialité inhérents à la connectivité cellulaire publique grâce à une intégration étroite des points d’accès cellulaires et des services de réseau mobile dans l’empreinte LAN de l’entreprise.

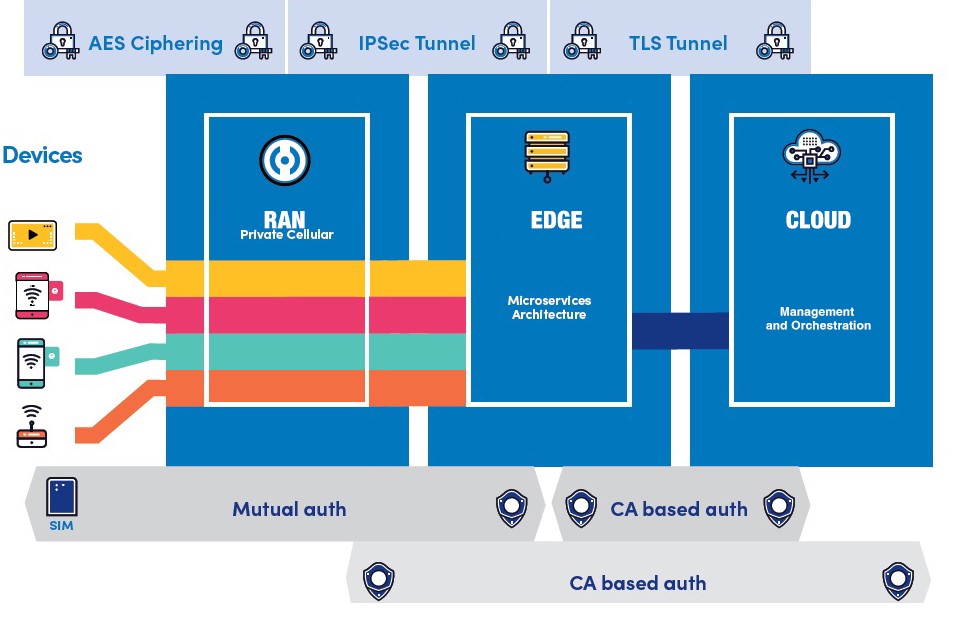

Éléments clés de la sécurité sans fil privée (crédit : Celona)

Éléments clés de la sécurité sans fil privée (crédit : Celona)

Certains réseaux cellulaires privés avancés peuvent être configurés par les équipes de réseau informatique et de sécurité de l’entreprise avec n’importe quelle politique personnalisée et règles de transfert de trafic requises à tout moment. Cela offre un contrôle total sur les données, la gestion et l’accessibilité de l’entreprise sur le réseau d’accès radio (RAN, une version cellulaire d’un réseau Wi-Fi) et sur le LAN. Cela signifie que les données de l’organisation ne sont jamais rendues visibles à qui que ce soit d’autre.

Toutes les données des utilisateurs et des appareils sont sécurisées et contenues dans le réseau local 5G de l’entreprise, cryptées de l’appareil au cœur du réseau. Seules les métadonnées et les mesures de performance du système sont envoyées en toute sécurité aux systèmes de gestion hébergés dans le cloud, offrant aux équipes de livraison d’applications et aux ingénieurs de réseau sans fil la visibilité sur les performances des applications critiques. Ces métadonnées client ne sont jamais utilisées pour la monétisation et ne sont jamais vendues à des tiers.

Assurer la confidentialité et l’intégrité des données

La technologie 5G offre un cryptage AES 128 bits sécurisé en direct. Les LAN 5G peuvent encore étendre la protection avec AES 256 bits, offrant une cryptographie résistante quantique qui répond aux exigences NSA CNSA 2.0. De plus, la technologie 5G apporte des améliorations dans la dérivation et la rotation des clés où la clé principale n’est jamais partagée ou exposée, et l’identité des appareils est masquée pour une confidentialité accrue.

De plus, les données peuvent être protégées sur chaque segment de l’infrastructure LAN 5G. Les politiques avancées de gestion du trafic dans certains systèmes permettent aux entreprises non seulement de segmenter le trafic de manière granulaire, mais également de chiffrer séparément des groupes d’appareils ou d’applications sur une base de flux par IP. Ces stratégies peuvent être mappées directement sur des segments de réseau d’entreprise, tels que des VLAN, des VxLAN, des zones de pare-feu ou d’autres points d’application.

Identification et authentification des appareils

L’identification et la classification appropriées de l’appareil constituent l’un des principaux défis de la sécurisation du volume de terminaux disparates sur n’importe quel réseau d’entreprise, deux tâches qui doivent être accomplies avant que les contrôles de sécurité puissent être mis en œuvre. En fait, la première des cinq étapes de la feuille de route Zero Trust largement utilisée consiste à définir la surface de protection, qui commence par un inventaire détaillé des actifs.

Les nouveaux LAN 5G combinent les identités déterministes et immuables inhérentes aux technologies cellulaires, telles que l’utilisation de modules d’identité d’abonné ou de cartes SIM, avec des contrôles de sécurité LAN d’entreprise, notamment des politiques spécifiques à l’appareil et des règles de pare-feu. les exigences de niveau de service des applications et les segments VLAN.

Au sein des réseaux sans fil privés, chaque point de terminaison possède des identifiants logiciels et matériels uniques et suit une méthode de provisionnement sécurisée que l’entreprise contrôle entièrement. Cela donne aux entreprises un inventaire dynamique des actifs en temps réel et précis.

Chaque carte SIM intègre des identifiants uniques, tels que l’identité internationale de l’abonné mobile ou l’IMSI utilisé par les réseaux 4G/LTE pour authentifier les utilisateurs et protéger leur vie privée.

Dans le monde de la 5G, ces identifiants uniques incluent le SUPI (Subscription Permanent Identifier) et le SUCI (Subscription Hideed Identifier). Le SUPI remplace efficacement l’IMSI utilisé dans le réseau 4G comme identifiant unique pour chaque abonné dans la 5G. SUPI et SUCI sont tous deux des identifiants utilisés dans les réseaux mobiles pour authentifier les utilisateurs et protéger leur vie privée.

Le SUPI est un identifiant permanent attribué à la carte SIM de l’utilisateur, tandis que le SUCI est un identifiant temporaire dérivé du SUPI et utilisé pour protéger la vie privée de l’utilisateur. Le SUPI est utilisé par le réseau pour identifier et authentifier l’utilisateur lorsqu’il se connecte au réseau.

Le SUCI est dérivé du SUPI et est utilisé pour protéger la vie privée de l’utilisateur lorsqu’il se connecte au réseau. Le SUCI est généré par la carte SIM de l’utilisateur et est crypté à l’aide d’une clé secrète connue uniquement de la carte SIM et du réseau domestique de l’utilisateur. Il est donc difficile pour quiconque d’intercepter ou de manipuler le SUCI et contribue à protéger la confidentialité et la sécurité de l’utilisateur.

Cela élimine efficacement le profilage non concluant des points finaux et l’identification d’un appareil, son propriétaire ou les applications qu’il exécute. Les terminaux sont identifiés de manière unique avec des identités immuables liées à la carte SIM physique et/ou à la carte SIM intégrée (eSIM). Dans les réseaux locaux 5G, cette identité est utilisée pour dériver une identité unique adaptée au réseau local pour chaque appareil connecté, permettant l’identification de l’appareil à la fois sur le réseau sans fil cellulaire privé et sur le réseau local de l’entreprise.

Atténuation des problèmes de sécurité Wi-Fi de longue date

Alors que le Wi-Fi conventionnel est la technologie sans fil de référence depuis de nombreuses années, les réseaux Wi-Fi d’entreprise sont vulnérables à un large éventail d’attaques, notamment les attaques de l’homme du milieu, les points d’accès malveillants et le reniflage de paquets.

Ces attaques peuvent permettre aux pirates d’intercepter des données, de voler des informations sensibles et même d’accéder à l’ensemble du réseau. Bien que le Wi-Fi puisse être assez sécurisé, les vulnérabilités du protocole Wi-Fi persistent, les suites de sécurité héritées continuent d’être utilisées et les erreurs de configuration sont extrêmement courantes.

En revanche, les réseaux cellulaires sont plus difficiles à attaquer, car leur configuration par défaut est égale à la sécurité d’un réseau sécurisé 802.1X bien conçu basé sur la dernière suite WPA3-Enterprise.

La nouvelle technologie LAN 5G a offert aux entreprises de nouvelles possibilités passionnantes qui aident à éliminer bon nombre de ces vulnérabilités de sécurité. La prise en charge des stratégies Zero Trust avec une identification forte des appareils, une authentification mutuelle, une segmentation granulaire de bout en bout et un chiffrement robuste – ainsi que des intégrations via des API – ne sont que quelques-unes.

Cadre de sécurité LAN 5G (crédit : Celona)

Cadre de sécurité LAN 5G (crédit : Celona)

L’accès client à l’aide d’un réseau cellulaire est largement considéré comme plus sécurisé en raison de l’utilisation de méthodes d’accès multimédia avancées, de technologies de cryptage, de mécanismes d’authentification solides et des fonctions de sécurité inhérentes aux réseaux cellulaires. L’authentification mutuelle est toujours appliquée, garantissant que le réseau et le point de terminaison s’authentifient l’un auprès de l’autre, ce qui réduit encore les possibilités d’attaques sur le chemin, d’usurpation d’identité et d’appareils malveillants.

Contrairement au Wi-Fi où les clients arbitrent ou se battent constamment pour l’accès au support sans fil, l’accès des utilisateurs et le temps d’antenne sont garantis, programmés et coordonnés de manière centralisée par le réseau lui-même. Cela permet à l’organisation de fournir même les applications les plus exigeantes et les plus sensibles à la latence.

De plus, les composants de l’infrastructure LAN 5G arriveront probablement déjà renforcés et incluront les certificats basés sur TPM nécessaires à la construction d’un réseau de confiance. Les protocoles d’authentification des appareils dans les réseaux locaux 5G incluent souvent 5G-AKA et EAP-AKA qui apportent une flexibilité et une sécurité accrues au processus d’authentification grâce à des protocoles traduisibles appropriés pour une utilisation cellulaire et Wi-Fi et en ajoutant la signalisation et l’intégrité des données.

Alors que l’IoT a été exclu de nombreux périmètres Zero Trust en raison de la complexité de la gestion des appareils non basés sur l’utilisateur et de la diversité des modèles de connectivité, la nouvelle technologie LAN 5G offre désormais aux entreprises une visibilité et un contrôle centralisés des appareils cellulaires gérés par l’entreprise, non les points de terminaison traditionnels et les appareils IoT, aux côtés des points de terminaison traditionnels.

En s’intégrant étroitement aux politiques de sécurité d’entreprise existantes, en fournissant une segmentation du trafic de bout en bout, une authentification mutuelle entre les terminaux et les composants de l’infrastructure LAN 5G, combinées à une identification et un cryptage solides des appareils tout au long du chemin de données filaire et sans fil, les organisations peuvent désormais profiter du plus fort posture de sécurité sans fil privée disponible aujourd’hui.