Les pirates exploitent le logiciel légitime Packer pour propager des logiciels malveillants sans être détectés

Les auteurs de menaces abusent de plus en plus de logiciels de compression légitimes et disponibles dans le commerce, tels que BoxedApp, pour échapper à la détection et distribuer des logiciels malveillants tels que des chevaux de Troie d’accès à distance et des voleurs d’informations.

« La majorité des échantillons malveillants attribués ciblaient les institutions financières et les industries gouvernementales », a déclaré Jiri Vinopal, chercheur en sécurité chez Check Point, dans une analyse.

Le volume d’échantillons emballés avec BoxedApp et soumis à la plateforme d’analyse de logiciels malveillants VirusTotal, propriété de Google, a connu un pic vers mai 2023, a ajouté la société israélienne de cybersécurité, les soumissions d’artefacts provenant principalement de Turquie, des États-Unis, d’Allemagne, de France et de Russie.

Parmi les familles de logiciels malveillants distribuées de cette manière figurent Agent Tesla, AsyncRAT, LockBit, LodaRAT, NanoCore, Neshta, NjRAT, Quasar RAT, Ramnit, RedLine, Remcos, RevengeRAT, XWorm et ZXShell.

Les packers sont des archives auto-extractibles qui sont souvent utilisées pour regrouper des logiciels et les réduire. Mais au fil des années, ces outils ont été réutilisés par les acteurs de la menace pour ajouter une autre couche d’obscurcissement à leurs charges utiles dans le but de résister à l’analyse.

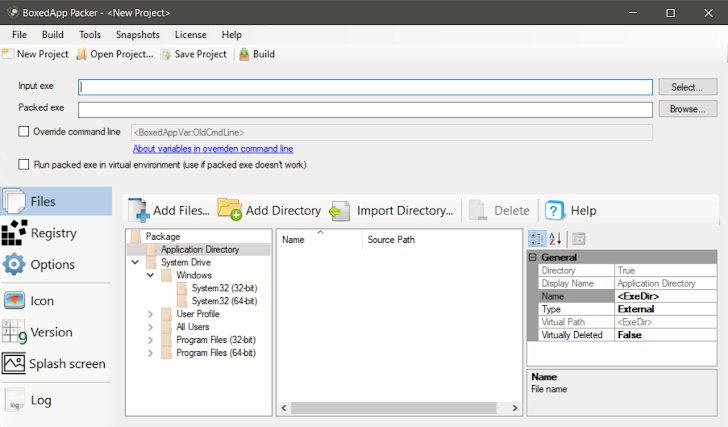

L’augmentation des abus à l’égard des produits BoxedApp tels que BoxedApp Packer et BxILMerge a été attribuée à une série d’avantages qui en font une option attrayante pour les attaquants cherchant à déployer des logiciels malveillants sans être détectés par un logiciel de sécurité des points finaux.

BoxedApp Packer peut être utilisé pour emballer des PE natifs et .NET, tandis que BxILMerge – similaire à ILMerge – est exclusivement destiné à emballer des applications .NET.

Cela dit, les applications contenant BoxedApp, y compris les applications non malveillantes, sont connues pour souffrir d’un taux de détection de faux positifs (FP) élevé lorsqu’elles sont analysées par des moteurs anti-malware.

« Le regroupement des charges utiles malveillantes a permis aux attaquants de réduire la détection des menaces connues, de renforcer leur analyse et d’utiliser les capacités avancées du SDK BoxedApp (par exemple, le stockage virtuel) sans avoir besoin de les développer à partir de zéro », a déclaré Vinopal.

« Le SDK BoxedApp lui-même ouvre un espace pour créer un packer personnalisé et unique qui exploite les fonctionnalités les plus avancées et est suffisamment diversifié pour éviter la détection statique. »

Des familles de logiciels malveillants telles que Agent Tesla, FormBook, LokiBot, Remcos et XLoader ont également été propagées à l’aide d’un packer illicite nommé NSIXloader qui utilise le système d’installation par script Nullsoft (NSIS). Le fait qu’il soit utilisé pour fournir un ensemble varié de charges utiles implique qu’il soit marchandisé et monétisé sur le dark web.

« L’avantage pour les cybercriminels d’utiliser NSIS est que cela leur permet de créer des échantillons qui, à première vue, ne peuvent pas être distingués des installateurs légitimes », a déclaré le chercheur en sécurité Alexey Bukhteyev.

« Comme NSIS effectue lui-même la compression, les développeurs de logiciels malveillants n’ont pas besoin d’implémenter d’algorithmes de compression et de décompression. Les capacités de script de NSIS permettent le transfert de certaines fonctionnalités malveillantes à l’intérieur du script, ce qui rend l’analyse plus complexe. »

Ce développement intervient alors que l’équipe QiAnXin XLab a révélé les détails d’un autre packer nommé Kiteshield qui a été utilisé par plusieurs acteurs malveillants, dont Winnti et DarkMosquito, pour cibler les systèmes Linux.

« Kiteshield est un packer/protecteur pour les binaires ELF x86-64 sous Linux », ont déclaré les chercheurs de XLab. « Kiteshield enveloppe les binaires ELF avec plusieurs couches de cryptage et leur injecte un code de chargement qui déchiffre, mappe et exécute le binaire compressé entièrement dans l’espace utilisateur. »