Forrester prédit les principales menaces de cybersécurité en 2023 : de l’IA générative aux tensions géopolitiques

Rejoignez des cadres supérieurs à San Francisco les 11 et 12 juillet pour découvrir comment les dirigeants intègrent et optimisent les investissements en IA pour réussir. Apprendre encore plus

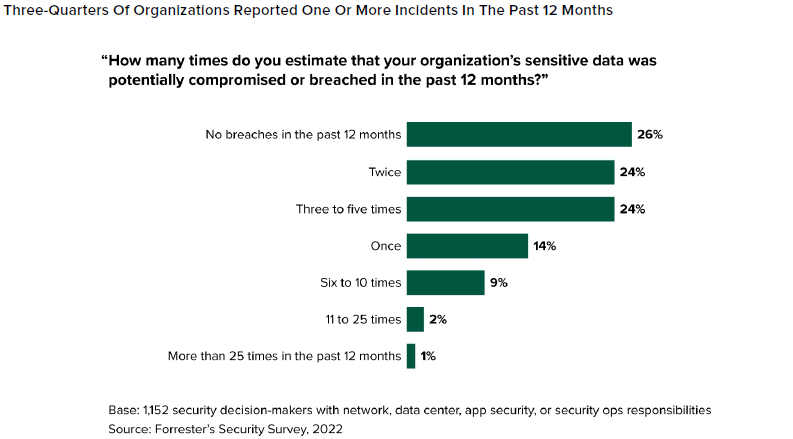

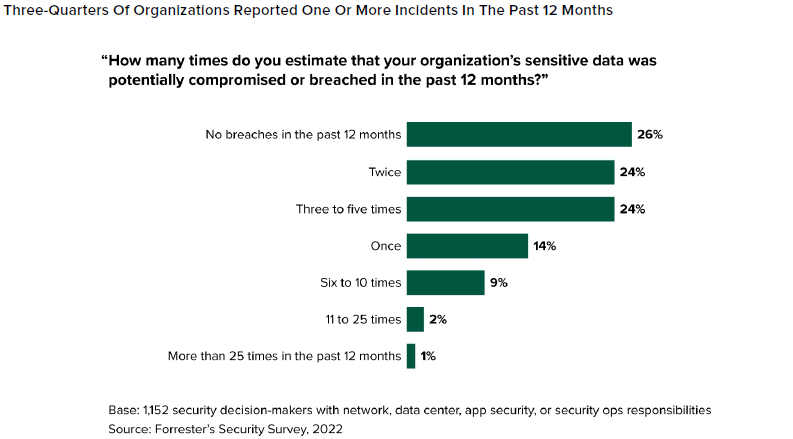

La nature des cyberattaques évolue rapidement. L’IA générative, la complexité du cloud et les tensions géopolitiques font partie des dernières armes et facilitateurs dans les arsenaux des attaquants. Les trois quarts (74 %) des décideurs en matière de sécurité affirment que les données sensibles de leur organisation ont été potentiellement compromises ou violées au cours des 12 derniers mois seulement. C’est une base de référence en matière de cybersécurité qui donne à réfléchir à tout RSSI.

Avec des attaquants militarisant rapidement l’IA générative, trouvant de nouvelles façons de compromettre la complexité du cloud et exploitant les tensions géopolitiques pour lancer des attaques plus sophistiquées, la situation empirera avant de s’améliorer.

Le rapport Forresters Top Cybersecurity Threats in 2023 (accès client requis) fournit un avertissement sévère sur les principales menaces de cybersécurité cette année, ainsi que des conseils normatifs aux RSSI et à leurs équipes pour les contrer. En militarisant l’IA générative et en utilisant ChatGPT, les attaquants affinent leurs techniques de ransomware et d’ingénierie sociale.

Deux fronts du paysage mondial des menaces

Les RSSI sont sous pression pour faire face à des menaces établies de longue date et, en même temps, ne sont pas préparés à contrecarrer les menaces émergentes. Les ransomwares et l’ingénierie sociale via la compromission des e-mails professionnels (BEC) sont les menaces de longue date contre lesquelles les RSSI se sont concentrés pour se défendre pendant des années. Pourtant, alors que les équipes de sécurité ont investi des millions de dollars dans le renforcement de leurs piles technologiques, de leurs terminaux et de leurs systèmes de gestion des identités pour lutter contre les ransomwares, les violations continuent de croître.

Événement

Transformer 2023

Rejoignez-nous à San Francisco les 11 et 12 juillet, où des cadres supérieurs partageront comment ils ont intégré et optimisé les investissements en IA pour réussir et éviter les pièges courants.

S’inscrire maintenant

D’une part, alors qu’ils recherchent de nouvelles façons d’augmenter la taille et la vitesse des paiements des ransomwares, les attaquants font des chaînes d’approvisionnement, des prestataires de soins de santé et des hôpitaux des cibles de choix. Toute cible qui fournit des services urgents et qui ne peut pas se permettre d’être indisponible pendant longtemps est une source de paiements de ransomwares plus importants, car ces entreprises doivent se remettre en ligne immédiatement.

Les prédictions de Forresters et les résultats de l’enquête montrent également pourquoi un plus grand pourcentage d’infractions ne sera pas signalé à mesure que de nouvelles menaces progressent. Les RSSI et les entreprises ne voudront pas admettre qu’ils n’étaient pas préparés. Douze pour cent des professionnels de la sécurité et des risques déclarent avoir subi de six à plus de 25 violations au cours des 12 derniers mois. Les violations représentées dans ce rapport proviennent de BEC, d’attaques d’ingénierie sociale et de ransomwares. De nouvelles stratégies d’attaque plus meurtrières qui cherchent à détruire les défenses basées sur l’IA arrivent.

Les systèmes hérités basés sur le périmètre qui ne sont pas conçus avec un chemin de mise à niveau basé sur l’IA sont les plus vulnérables. Avec l’arrivée d’une nouvelle vague de cyberattaques qui cherchent à capitaliser sur les maillons les plus faibles de l’entreprise, y compris les configurations cloud complexes, l’écart entre les violations signalées et les violations réelles va se creuser.

Forresters s’attaque aux principales menaces de cybersécurité cette année

Avec la nouvelle vague de menaces, Forrester anticipe des attaques plus meurtrières, alors que les acteurs de la menace renforcent leur expertise en IA pour vaincre la nouvelle génération de défenses de cybersécurité. VentureBeat a appris que cela se produisait déjà, les lacunes non sécurisées entre les terminaux et la protection de l’identité étant un maillon faible sur lequel les attaquants se concentrent.

Le président de CrowdStrike, Michael Sentonas, a déclaré à VentureBeat dans une récente interview que la nécessité de combler les écarts entre la protection des terminaux et la protection de l’identité est l’un des plus grands défis auxquels les gens veulent faire face aujourd’hui. La session d’expositions de piratage que George et moi avons faite à RSA [2023] était de montrer certains des défis liés à l’identité et à la complexité et pourquoi nous avons connecté le point de terminaison à l’identité [and] avec les données auxquelles l’utilisateur accède. C’est le problème critique. Et si vous pouvez résoudre cela, c’est difficile, mais si vous le pouvez, vous résolvez une grande partie du problème cybernétique d’une organisation.

De réelles menaces pour les déploiements d’IA émergent

En utilisant l’IA générative, ChatGPT et les grands modèles de langage qui les supportent, les attaquants peuvent étendre les attaques à des niveaux de vitesse et de complexité qui n’étaient pas possibles auparavant. Forrester prédit que les cas d’utilisation continueront de proliférer, limités uniquement par la créativité des attaquants.

L’un des premiers cas d’utilisation est une technique d’empoisonnement des données pour provoquer une dérive algorithmique, ce qui réduit l’efficacité de détection de la sécurité des e-mails ou le potentiel de revenus des moteurs de recommandation de commerce électronique. Ce qui était autrefois un sujet de niche est désormais l’une des menaces les plus urgentes à anticiper et à contrer. Forrester note que même si de nombreuses organisations ne sont pas confrontées à un risque immédiat de cette menace, il est essentiel de comprendre quels fournisseurs de sécurité peuvent se défendre contre une attaque contre les modèles et algorithmes d’IA. Forrester recommande dans le rapport que si vous avez besoin de protéger les déploiements d’IA de votre entreprise, considérez des fournisseurs comme HiddenLayer, CalypsoAI et Robust Intelligence.

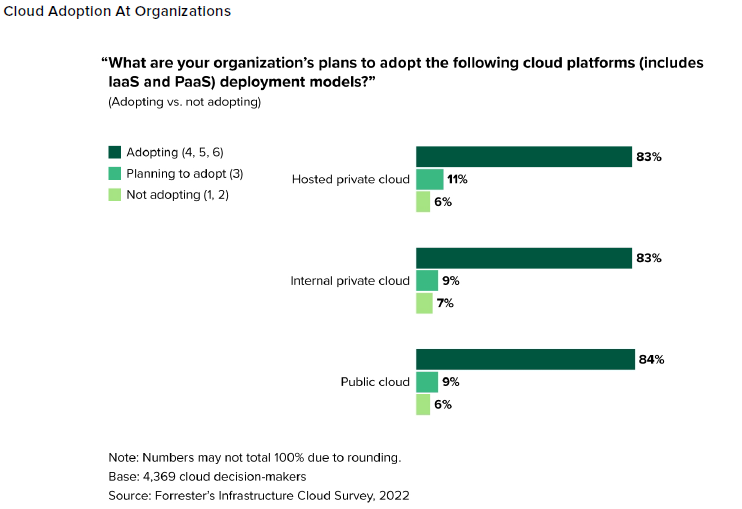

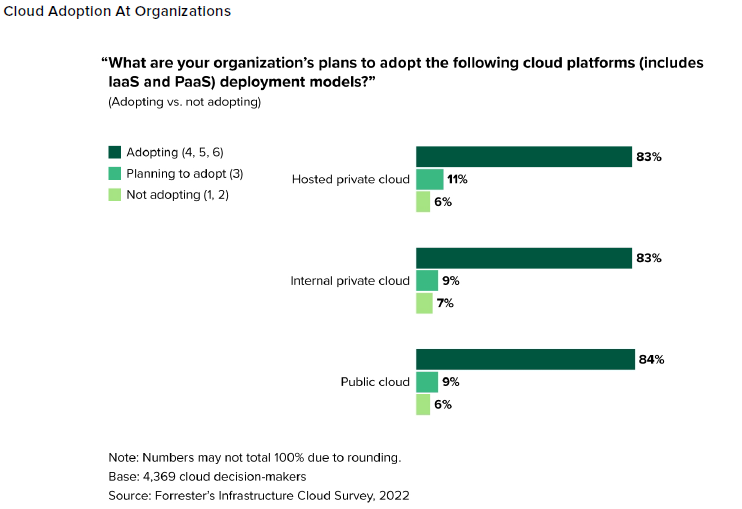

La complexité du cloud computing augmente

Les services cloud sont utilisés par 94 % des entreprises et 75 % déclarent que la sécurité est une préoccupation majeure. Deux tiers des entreprises disposent d’infrastructures cloud. Gartner a estimé l’année dernière que le passage au cloud affectera plus de 1,3 billion de dollars de dépenses informatiques d’entreprise cette année et près de 1,8 billion de dollars en 2025. Par rapport à 41 % en 2022, d’ici 2025, 51 % des dépenses informatiques passeront au cloud public. Et les technologies cloud représenteront 65,9 % des dépenses en logiciels d’application en 2025, contre 57,7 % en 2022.

Ces prédictions amplifient la façon dont la nature de plus en plus complexe de l’infrastructure de cloud computing et de stockage pose des risques de sécurité importants. Forrester note que les configurations d’infrastructure IaaS non sécurisées, les attaques sans malware et l’escalade de privilèges, ainsi que la dérive de configuration sont quelques-unes des nombreuses menaces que les RSSI et leurs équipes doivent connaître et renforcer.

Le rapport recommande aux entreprises de mettre en place une gouvernance cloud résiliente et robuste et d’utiliser des outils de sécurité tels que les capacités de sécurité natives des plates-formes IaaS, la gestion de la posture de sécurité du cloud et la gestion de la posture de sécurité SaaS pour détecter et corriger les menaces et les tentatives de violation.

Forrester écrit dans le rapport que l’analyse de l’infrastructure en tant que code (IaC) prend également de l’ampleur pour détecter les erreurs de configuration (par exemple, un compartiment de stockage non chiffré ou des politiques de mot de passe faible) dans les fichiers manifestes terraform, helm et Kubernetes en intégrant la sécurité IaC (par exemple, Checkmarxs KICS et Palo Alto Networks Bridgecrew) dans le pipeline d’amélioration continue/déploiement continu ou même plus tôt lors du codage dans l’environnement de développement intégré.

Les menaces géopolitiques pèsent lourd

Forrester cite l’invasion de l’Ukraine par la Russie et ses cyberattaques incessantes contre les infrastructures ukrainiennes comme exemples de cyberattaques géopolitiques ayant des implications mondiales immédiates. Forrester prévient que les acteurs des États-nations continueront d’utiliser les cyberattaques contre les entreprises privées à des fins géopolitiques telles que l’espionnage, le levier de négociation, le contrôle des ressources et le vol de propriété intellectuelle pour acquérir une supériorité technologique.

Forrester désigne les tensions diplomatiques et commerciales en cours entre la Chine et les États-Unis comme un point d’éclair qui pourrait accroître les attaques contre les entreprises. Le rapport cite comment, fin 2022, les États-Unis ont restreint les exportations de puces semi-conductrices et les importations d’équipements de communication de la Chine. La Chine a sanctionné les sous-traitants américains de la défense au début de 2023. La Russie est confrontée à des interdictions commerciales européennes et à des contrôles des exportations. Ces conflits peuvent avoir un impact sur les entreprises privées. La Corée du Nord a volé 741 millions de dollars en crypto-monnaie au Japon est un autre exemple de la façon dont les menaces géopolitiques peuvent rapidement déstabiliser la situation financière d’un pays entier.

Les ransomwares continuent de frapper les organisations

Selon Forrester, les ransomwares restent une cyber-menace majeure, les attaquants exigeant une double extorsion pour empêcher la divulgation de données. Les attaquants exigent également une rançon des clients des entreprises piratées pour garder leurs données privées, ce qui nuit encore plus à la réputation et à la confiance des entreprises.

Forrester voit des attaques de ransomwares qui ciblent les infrastructures critiques et les chaînes d’approvisionnement, où les retards peuvent coûter des millions de dollars. Les attaquants savent que s’ils peuvent perturber une chaîne d’approvisionnement, leurs demandes de paiements de ransomwares plus élevés seront rapidement satisfaites par les entreprises qui ne peuvent pas se permettre d’être indisponibles longtemps.

Le plus troublant est que Forresters constate qu’entre 2016 et 2021, les attaques de rançongiciels hospitaliers ont doublé, mettant des vies en danger. Les rançongiciels sont une tactique courante utilisée par la Corée du Nord pour financer ses programmes d’espionnage et de développement de missiles.

En réponse, plus de 30 pays ont formé la Counter Ransomware Initiative (CRI) en octobre 2021 pour lutter contre les ransomwares mondiaux. L’Australie dirige l’International Counter Ransomware Task Force (ICRTF) pour lutter contre les ransomwares dans le cadre de la stratégie CRI. Forrester recommande aux entreprises de donner également la priorité à la défense contre les ransomwares et de s’abonner à des fournisseurs de services externes de renseignement sur les menaces avec des renseignements ciblés sur les ransomwares comme CrowdStrike ou Mandiant.

Le rapport rappelle également aux équipes de sécurité et de gestion des risques des entreprises d’infrastructures critiques qu’elles doivent être prêtes à signaler les cyber-incidents dans les 72 heures et les paiements de rançon dans les 24 heures à la CISA, conformément à la loi de 2022 sur le signalement des incidents cybernétiques pour les infrastructures critiques.

L’ingénierie sociale de BEC en tête des rançongiciels dans les réclamations d’assurance

Le Crime Complaint Center du FBI a signalé 2,4 milliards de dollars de pertes d’ingénierie sociale BEC aux entreprises en 2021. Les réclamations de transfert de fonds frauduleux résultant d’attaques BEC ont dépassé tous les types de réclamations en 2022, dépassant les attaques de ransomwares. Les attaques d’ingénierie sociale BEC tirent parti de l’erreur humaine. Ils utilisent le phishing pour, par exemple, voler des informations d’identification et utiliser des comptes à mauvais escient.

Forrester note que les campagnes d’ingénierie sociale du BEC entrent dans une nouvelle phase, cherchant à combiner plusieurs canaux de communication pour convaincre les victimes d’agir. Certaines campagnes incluent un processus CAPTCHA pour accroître leur légitimité. Le rapport indique qu’il ne suffit pas d’adopter l’authentification, la création de rapports et la conformité des messages basés sur le domaine (DMARC) pour l’authentification des e-mails. Les entreprises doivent adopter une approche axée sur les données en matière de changement de comportement pour mesurer les progrès et corriger le cap avec une formation et des technologies supplémentaires pour réduire le risque de réussite des attaques d’ingénierie sociale.

Les équipes de sécurité doivent se préparer

Le dernier rapport de Forrester sur les menaces de cybersécurité est un avertissement sévère aux organisations du monde entier pour qu’elles se préparent à une ère de nouvelles stratégies d’attaque. Les attaquants continuent d’affiner leur métier pour inclure de nouvelles tactiques pour armer l’IA générative, exploiter la complexité du cloud et tirer parti des tensions géopolitiques pour lancer des attaques plus sophistiquées.

Alors que les entreprises continuent de financer des budgets de cybersécurité pour contenir les attaques d’ingénierie sociale et de ransomware BEC, elles doivent également commencer à planifier comment prévoir, identifier et agir sur les menaces pesant sur leurs modèles et algorithmes d’IA et les données qu’ils utilisent. Pour améliorer les renseignements sur les menaces, les équipes de sécurité doivent unifier ces divers efforts pour arrêter la prochaine génération de cyberattaques.

La mission de VentureBeat est d’être une place publique numérique permettant aux décideurs techniques d’acquérir des connaissances sur la technologie d’entreprise transformatrice et d’effectuer des transactions. Découvrez nos Briefings.