5 façons dont la gestion des correctifs basée sur l’IA est le moteur de l’avenir de la cybersécurité

Rejoignez des cadres supérieurs à San Francisco les 11 et 12 juillet pour découvrir comment les dirigeants intègrent et optimisent les investissements en IA pour réussir. Apprendre encore plus

Les approches de gestion des correctifs qui ne sont pas basées sur les données sont des violations en attente de se produire. Les attaquants militarisent des CVE vieux de plusieurs années, car les équipes de sécurité attendent qu’une violation se produise avant de donner la priorité à la gestion des correctifs.

Les cyberattaquants qui développent des métiers commerciaux incluent désormais une plus grande intelligence contextuelle sur les CVE les plus vulnérables. Résultat : les approches manuelles de la gestion des correctifs ou la surcharge des terminaux avec trop d’agents laissent les surfaces d’attaque sans protection, avec des conflits de mémoire exploitables.

Pendant ce temps, les attaquants continuent de perfectionner leur métier, militarisant les vulnérabilités avec de nouvelles techniques et technologies qui échappent à la détection et peuvent vaincre les systèmes de gestion manuelle des correctifs.

Le rapport CrowdStrikes 2023 sur les menaces mondiales a révélé que l’activité d’intrusion sans malware représente jusqu’à 71 % de toutes les détections indexées par le CrowdStrike Threat Graph. Quarante-sept pour cent des violations résultaient de vulnérabilités de sécurité non corrigées. Plus de la moitié des entreprises, soit 56 %, corrigent manuellement les failles de sécurité.

Événement

Transformer 2023

Rejoignez-nous à San Francisco les 11 et 12 juillet, où des cadres supérieurs partageront comment ils ont intégré et optimisé les investissements en IA pour réussir et éviter les pièges courants.

S’inscrire maintenant

Si vous avez besoin d’une preuve supplémentaire que l’utilisation de méthodes de correction manuelles ne fonctionne pas, réfléchissez à ceci : 20 % des terminaux après les corrections ne sont toujours pas à jour sur tous les correctifs, ce qui les rend à nouveau vulnérables aux violations.

L’application de correctifs n’est pas aussi simple qu’il n’y paraît, a déclaré le Dr Srinivas Mukkamala, directeur des produits chez Ivanti. Même les équipes informatiques et de sécurité bien dotées en personnel et bien financées sont confrontées à des défis de hiérarchisation parmi d’autres demandes pressantes. Pour réduire les risques sans augmenter la charge de travail, les entreprises doivent mettre en œuvre une solution de gestion des correctifs basée sur les risques et tirer parti de l’automatisation pour identifier, hiérarchiser et même résoudre les vulnérabilités sans intervention manuelle excessive.

Les fournisseurs accélèrent la gestion des vulnérabilités basée sur les risques et l’IA

Les CISO disent à VentureBeat que les anciens systèmes de gestion des correctifs font partie de leurs plans de consolidation de la pile technologique en raison de la gestion des vulnérabilités basée sur les risques (RBVM), une approche qui offre une plus grande efficacité et est plus rapide à déployer car elle est basée sur le cloud. La gestion des correctifs basée sur l’IA repose en partie sur des algorithmes qui nécessitent un flux continu de données afin de continuer à apprendre et à évaluer les vulnérabilités des correctifs. Recherchez les principaux fournisseurs qui sont plusieurs générations de produits dans leur développement d’IA et d’apprentissage automatique pour donner le rythme du marché.

Le rapport GigaOm Radar for Patch Management Solutions met en évidence les forces et les faiblesses techniques des principaux fournisseurs de gestion des correctifs. Parce qu’il compare les fournisseurs dans les segments de marché desservis par les modèles de déploiement et la couverture des correctifs et évalue chaque fournisseur, ce rapport est remarquable. Le rapport a analysé des fournisseurs tels que Atera, Automox, BMC Client Management Patch propulsé par Ivanti, Canonical, ConnectWise, Flexera, GFI, ITarian, Ivanti, Jamf, Kaseya, ManageEngine, N-able, NinjaOne, SecPod, SysWard, Syxsense et Tanium.

Il faut une brèche pour briser une mentalité de liste de contrôle réactive

Les RSSI des principales sociétés d’assurance et de services financiers disent à VentureBeat de manière anonyme que l’urgence de corriger les points de terminaison et les systèmes critiques ne commence généralement que lorsqu’un système est piraté en raison de correctifs de bas niveau sur les points de terminaison. C’est un réflexe réactif et non prescriptif, comme le confiait récemment un RSSI à VentureBeat. Il suffit souvent d’un événement important, qu’il s’agisse d’une intrusion, d’une violation d’un système critique ou de la découverte d’informations d’identification d’accès volées, pour intensifier le travail de correction nécessaire.

Ce que nous disent les RSSI est cohérent avec le rapport Ivantis State of Security Preparedness 2023. Ivanti a constaté que 61 % du temps, un événement externe, une tentative d’intrusion ou une violation relance les efforts de gestion des correctifs. Bien que les organisations se précipitent pour se défendre contre les cyberattaques, l’industrie a toujours une mentalité réactive et de liste de contrôle. Plus de neuf professionnels de la sécurité sur 10 ont déclaré qu’ils donnaient la priorité aux correctifs, mais ils ont également déclaré que tous les types avaient un rang élevé, ce qui signifie qu’aucun ne le faisait.

5 façons dont la gestion des correctifs basée sur l’IA bouleverse la cybersécurité

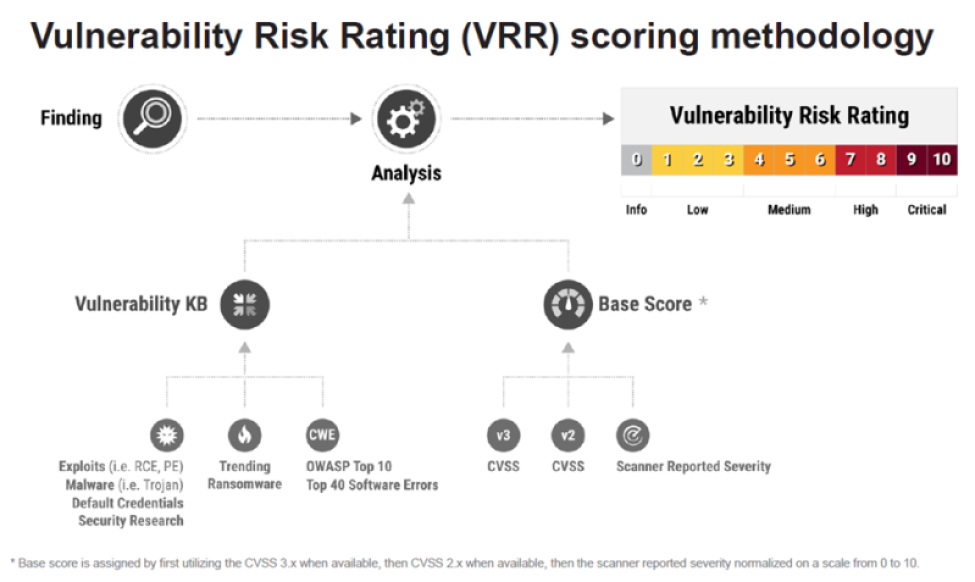

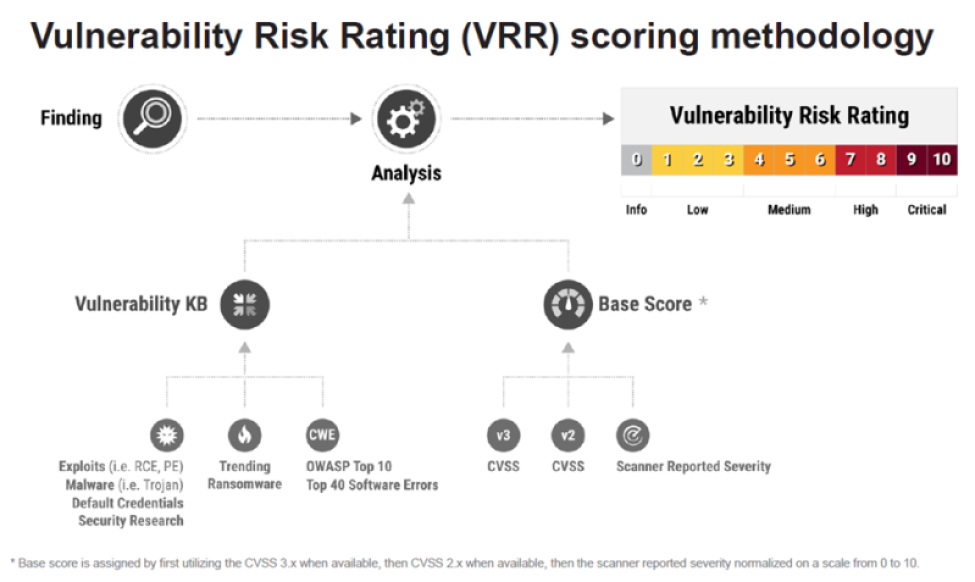

Automatiser la gestion des correctifs tout en capitalisant sur divers ensembles de données et en les intégrant dans une plate-forme RBVM est un cas d’utilisation parfait de l’IA dans la cybersécurité. Les principaux systèmes de gestion des correctifs basés sur l’IA peuvent interpréter la télémétrie d’évaluation des vulnérabilités et hiérarchiser les risques par type de correctif, système et terminal. La notation basée sur les risques est la raison pour laquelle l’IA et l’apprentissage automatique sont accélérés par presque tous les fournisseurs de ce marché.

L’évaluation ou la notation des risques de vulnérabilité basée sur l’IA et l’apprentissage automatique fournit les informations dont les équipes de sécurité ont besoin tout en hiérarchisant et en automatisant les workflows de correctifs. Voici cinq des principales façons dont la gestion des correctifs basée sur l’IA redéfinit l’avenir de la cybersécurité :

1. Détection et prédiction précises des anomalies en temps réel, première ligne de défense contre les attaques à la vitesse de la machine

Les attaquants s’appuient sur l’exploitation basée sur la machine des vulnérabilités et des faiblesses des correctifs pour submerger la sécurité basée sur le périmètre aux terminaux. Des algorithmes d’apprentissage automatique supervisés, entraînés sur les données, identifient les modèles d’attaque et les ajoutent à leur base de connaissances. Les identités des machines étant désormais multipliées par 45 par rapport aux identités humaines, les attaquants voient des opportunités de violation dans les terminaux, les systèmes et les actifs non protégés par les derniers correctifs.

Ivantis Mukkamala a déclaré à VentureBeat dans une récente interview qu’il envisageait que la gestion des correctifs devienne plus automatisée, avec des copilotes IA fournissant une plus grande intelligence contextuelle et une plus grande précision de prédiction.

Avec plus de 160 000 vulnérabilités actuellement identifiées, il n’est pas étonnant que les professionnels de l’informatique et de la sécurité trouvent massivement les correctifs trop complexes et chronophages, a déclaré Mukkamala. C’est pourquoi les organisations doivent utiliser des solutions d’IA pour aider les équipes à hiérarchiser, valider et appliquer les correctifs. L’avenir de la sécurité consiste à décharger les tâches banales et répétitives adaptées à une machine aux copilotes de l’IA afin que les équipes informatiques et de sécurité puissent se concentrer sur des initiatives stratégiques pour l’entreprise.

2. Algorithmes de notation des risques qui apprennent, s’améliorent et évoluent en permanence

Les correctifs manuels ont tendance à échouer car ils impliquent d’équilibrer simultanément de nombreuses contraintes inconnues et dépendances logicielles. Tenez compte de tous les facteurs auxquels une équipe de sécurité doit faire face. Les éditeurs de logiciels d’entreprise peuvent être lents à publier des correctifs. Il peut y avoir eu des tests de régression incomplets. Les correctifs envoyés à la hâte aux clients cassent souvent d’autres parties d’un système critique, et les fournisseurs ne savent souvent pas pourquoi. Les conflits de mémoire sur les terminaux se produisent également souvent, dégradant la sécurité des terminaux.

La notation des risques est inestimable pour automatiser la gestion des correctifs. L’attribution d’évaluations des risques de vulnérabilité permet de hiérarchiser et de gérer les systèmes et terminaux les plus à risque. Ivanti, Flexera, Tanium et d’autres ont développé des technologies d’évaluation des risques qui aident à rationaliser la gestion des correctifs basée sur l’IA.

3. L’apprentissage automatique entraîne des gains dans l’intelligence des correctifs en temps réel

Les CISO disent que l’apprentissage automatique de VentureBeat est l’une des technologies les plus précieuses pour améliorer la gestion des vulnérabilités dans une infrastructure à grande échelle. Les algorithmes d’apprentissage automatique supervisés et non supervisés permettent d’atteindre des SLA plus rapides. Ils augmentent l’efficacité, l’échelle et la vitesse de l’analyse des données et du traitement des événements. Et ils aident à la détection des anomalies. Les algorithmes d’apprentissage automatique peuvent fournir des données sur les menaces pour des milliers de correctifs à l’aide de l’intelligence des correctifs, révélant les vulnérabilités du système et les problèmes de stabilité. Tout cela les rend précieux pour contrer les menaces de sécurité.

Les leaders dans ce domaine incluent Automox, Ivanti Neurons for Patch Intelligence, Kaseya, ManageEngine et Tanium.

4. L’automatisation des décisions de correction permet aux équipes informatiques et de sécurité de gagner un temps précieux tout en améliorant la précision des prévisions

Les algorithmes d’apprentissage automatique améliorent la précision des prédictions et automatisent les décisions de correction en analysant et en apprenant en continu à partir des données de télémétrie. L’un des domaines les plus fascinants dans ce domaine de l’innovation est le développement rapide du modèle d’apprentissage automatique Exploit Prediction Scoring System (EPSS), créé avec la sagesse collective de 170 experts.

L’EPSS est destiné à aider les équipes de sécurité à gérer le nombre croissant de vulnérabilités logicielles et à identifier les plus dangereuses. Maintenant dans sa troisième itération, le modèle est 82 % plus performant que les versions précédentes. Remédier aux vulnérabilités par des correctifs plus rapides est coûteux et peut égarer les menaces les plus actives, écrit Gartner dans son rapport Tracking the Right Vulnerability Management Metrics (accès client requis). La correction des vulnérabilités via des correctifs basés sur les risques est plus rentable et cible les menaces critiques les plus exploitables.

5. Compréhension contextuelle des actifs des terminaux et des identités qui leur sont attribuées

Un autre domaine fascinant de l’innovation en matière de gestion des correctifs basée sur l’IA est la rapidité avec laquelle les fournisseurs améliorent leur utilisation de l’IA et de l’apprentissage automatique pour localiser, inventorier et corriger les terminaux nécessitant des mises à jour. L’approche de chaque fournisseur est différente, mais ils partagent l’objectif de remplacer l’approche obsolète, sujette aux erreurs et basée sur l’inventaire manuel. Les fournisseurs de gestion des correctifs et de plate-forme RBVM accélèrent les nouvelles versions qui augmentent la précision prédictive avec une meilleure capacité à identifier les terminaux, les machines et les systèmes nécessitant des correctifs.

Appliquer des algorithmes d’apprentissage automatique tout au long du cycle de vie

L’automatisation des mises à jour de la gestion des correctifs est la première étape. Ensuite, les systèmes de gestion des correctifs et les plates-formes RBVM sont intégrés pour améliorer le contrôle des versions et la gestion des modifications au niveau de l’application. Comme les algorithmes d’apprentissage automatique supervisés et non supervisés aident les modèles à identifier rapidement les anomalies potentielles et à affiner leur précision de notation des risques, les organisations obtiendront une plus grande intelligence contextuelle.

Aujourd’hui, de nombreuses organisations sont en mode rattrapage en ce qui concerne la gestion des correctifs. Pour que ces technologies offrent leur plein potentiel, les entreprises doivent les utiliser pour gérer des cycles de vie complets.

La mission de VentureBeat est d’être une place publique numérique permettant aux décideurs techniques d’acquérir des connaissances sur la technologie d’entreprise transformatrice et d’effectuer des transactions. Découvrez nos Briefings.