Plus de 3,6 millions de serveurs MySQL exposés sur Internet

Plus de 3,6 millions de serveurs MySQL sont exposés publiquement sur Internet et répondent aux requêtes, ce qui en fait une cible attrayante pour les pirates et les extorqueurs.

Parmi ces serveurs MySQL accessibles, 2,3 millions sont connectés via IPv4, avec 1,3 million d’appareils via IPv6.

Bien qu’il soit courant pour les services Web et les applications de se connecter à des bases de données distantes, ces instances doivent être verrouillées afin que seuls les appareils autorisés puissent s’y connecter.

De plus, l’exposition du serveur public doit toujours s’accompagner de politiques utilisateur strictes, en modifiant le port d’accès par défaut (3306), en activant la journalisation binaire, en surveillant de près toutes les requêtes et en appliquant le chiffrement.

3,6 millions de serveurs MySQL exposés

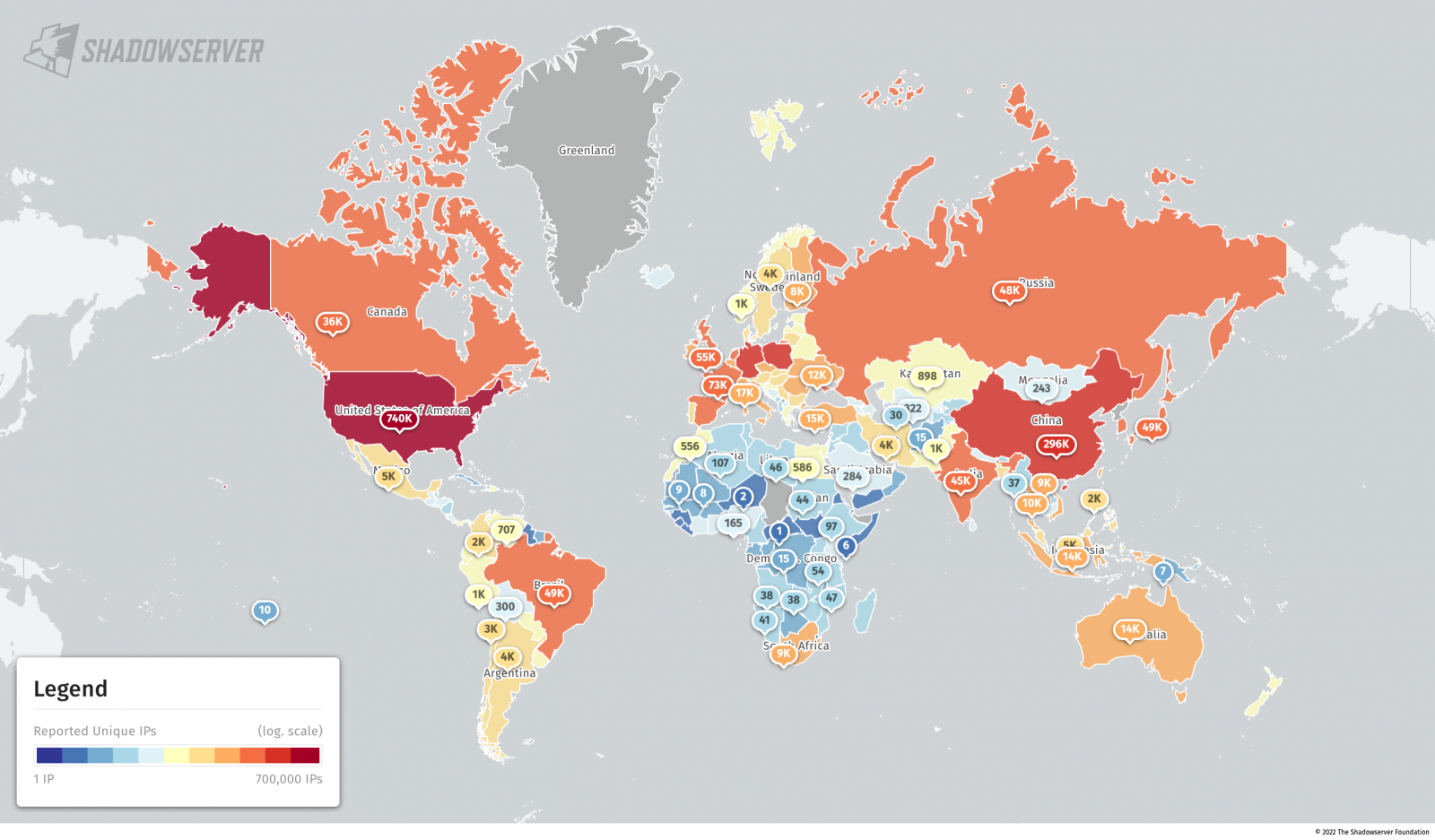

Lors d’analyses effectuées la semaine dernière par le groupe de recherche sur la cybersécurité The Shadowserver Foundation, les analystes ont découvert 3,6 millions de serveurs MySQL exposés utilisant le port par défaut, le port TCP 3306.

« Bien que nous ne vérifions pas le niveau d’accès possible ou l’exposition de bases de données spécifiques, ce type d’exposition est une surface d’attaque potentielle qui devrait être fermée », explique le rapport de Shadow Server.

Le pays avec les serveurs MySQL les plus accessibles est les États-Unis, dépassant 1,2 million. D’autres pays avec des nombres substantiels sont la Chine, l’Allemagne, Singapour, les Pays-Bas et la Pologne.

Les résultats de l’analyse en détail sont les suivants :

- Population totale exposée sur IPv4 : 3 957 457

- Population totale exposée sur IPv6 : 1 421 010

- Nombre total de réponses « Message d’accueil du serveur » sur IPv4 : 2 279 908

- Nombre total de réponses « Message d’accueil du serveur » sur IPv6 : 1 343 993

- 67% de tous les services MySQL trouvés sont accessibles depuis Internet

Pour savoir comment déployer en toute sécurité des serveurs MySQL et combler les failles de sécurité qui pourraient se cacher dans vos systèmes, Shadow Server recommande aux administrateurs de lire ce guide pour la version 5.7 ou celui-ci pour la version 8.0.

Les courtiers en données qui vendent des bases de données volées ont déclaré à BleepingComputer que l’un des vecteurs les plus courants de vol de données est les bases de données mal sécurisées, que l’administrateur doit toujours verrouiller pour empêcher tout accès à distance non autorisé.

Ne pas sécuriser les serveurs de base de données MySQL peut entraîner des violations de données catastrophiques, des attaques destructrices, des demandes de rançon, des infections par des chevaux de Troie d’accès à distance (RAT) ou même des compromis Cobalt Strike.

Ces scénarios ont tous de graves conséquences pour les organisations concernées. Il est donc crucial d’appliquer les pratiques de sécurité appropriées et de supprimer l’accessibilité de vos appareils lors de simples analyses de réseau.